- Detalles

La península Ibérica y España en particular se han convertido en un polo de atracción para empresas tecnológicas a la hora de establecer sus centros de datos. A lo largo de este 2022 han sido varios los grandes proyectos en marcha, y todo se puede explicar debido a varias buenas razones cómo vamos a explicar en este artículo.

- Detalles

Como parte de nuestra política de seguridad y para proteger nuestros dominios de posibles categorizaciones en listas negras es esencial el uso de políticas contra el spam saliente. Además de utilizar las políticas predefinidas en Exchange Online, podemos crear políticas personalizadas para mejorar este filtrado. Vamos a ver cómo las podemos hacer con Powershell en este Cybertruco.

- Detalles

Los ataques de phishing son el pan nuestro de cada día, en ocasiones usados para distribuir malware, en otras para recopilar credenciales... En esta ocasión vamos a hablar de un tipo específico conocido como browser-in-the-browser (BitB) que simula pantallas del propio navegador para hacernos caer en la trampa.

- Detalles

Cuando hablamos de ataques a la cadena de suministro no hablamos de un tipo de ataque específico sino más bien de una estrategia de ataque. En los últimos tiempos hemos visto gravísimos ejemplos a nivel mundial como el de Solarwinds o Log4Shell, que han puesto en jaque a medio mundo... Vamos a ver cómo funcionan este tipo de ataques, porque tienen tal magnitud y porque es una prioridad el cambio de modelo para intentar prevenirlos.

- Detalles

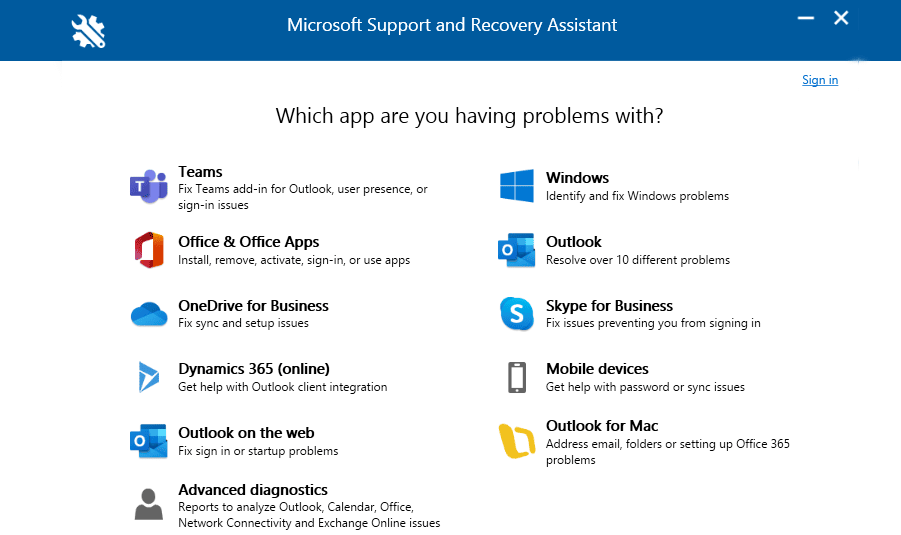

Por lo general añadir una cuenta a un cliente Outlook es un proceso rápido y sin complicaciones, pero en ocasiones nos podemos encontrar con que resulta imposible por mucho que indiquemos todas las opciones correctas. Vamos a ver cómo, por una vez, nos lo puede solucionar un asistente de Microsoft, hablamos de SaRA.

- [Cybertruco]Gestión de respuestas automáticas de email en Office 365 con Powershell

- [Cybertruco]Solución al problema de conexión a Office 365 con Powershell v7 Could not load type 'System.Security.Cryptography.SHA256Cng

- [Cybertruco]Deshabilitar notificaciones de Chrome por GPO o de manera local por registro de Windows

- [Cybertruco]Restauración de copias de seguridad de wbadmin (wbadmin III)