Durante buena parte del día de ayer es probable que notarais que ciertos importantes servicios de Internet estaban caídos o había grandes problemas para acceder a ellos. Esto se debió a 2 ataques DDoS masivos contra un importante proveedor de servicios DNS, Dyn.com. Los análisis preliminares de estos ataques apuntan de nuevo a la/s botnet de dispositivos IoT Mirai.

Una tarde en familia viendo la televisión y realizando alguna compra por Internet, cuando al ir a realizar un pago a través de una conocida plataforma de pago esta no funcionaba...extraño...intenté entrar a Twitter y aunque no caído no cargaba correctamente, esto tenía pinta de ataque DDoS. Este es solo mi caso pero de manera similar millones de usuarios se vieron afectados ayer por el ataque DDoS a Dyn.com. Servicios de la talla de Twitter, Spotify, Github, además de miles de otras páginas webs estuvieron inaccesibles durante horas.

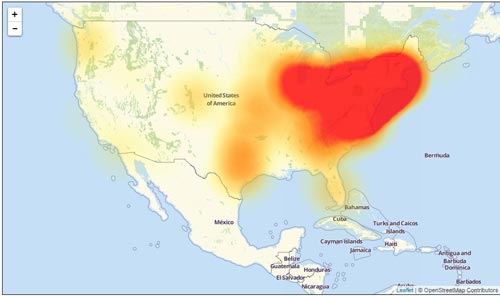

El ataque que afectó como decíamos a los servicios de DNS, comenzó a las 13:10 ECT, a través de un ataque masivo DDoS contra la infraestructura DNS de Dyn en la región del Este de Estados Unidos, esto comenzó a provocar fallos de resolución y altas tasas de latencia. En el mapa inferior, de la empresa Level 3, vemos el alcance del ataque

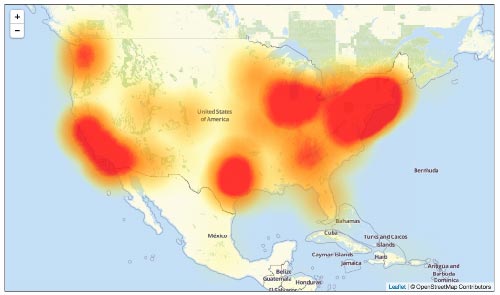

Un par de horas más tarde los ingenieros de Dyn consiguieron mitigar el ataque y el servicio de reestableció. Cuando se estaba analizando este ataque y comprobando los servicios, llegó el segundo ataque (17:50 ECT) de nuevo centrado en los servicios de DNS pero esta vez más distribuido geográficamente, como podéis ver en el mapa inferior. Algo más de una hora más tarde el ataque bajó de nuevo en intensidad y se consiguió de nuevo comenzar a reestablecer los servicios.

Como podéis comprender los ataques y sus consecuencias están teniendo una enorme repercusión a nivel mundial debido a los objetivos alcanzados. Un usuario cualquiera puede ser que no esté muy al tanto de la importancia de la ciberseguridad, incluso que la menosprecie, pero si no le funciona el Spotify por decir algo se puede mosquear. En estos momentos tanto los propios investigadores de Dyn, como el FBI, el Departamento de Seguridad Nacional u otras empresas de seguridad como Level 3, siguen investigando en base a los datos monitorizados durante los ataques quienes pueden ser los responsables y los medios utilizados.

Las primeras informaciones apuntan a ciberdelincuentes radicados en terceros países que han utilizado de nuevo como principal arma de ataque una botnet de dispositivos IoT Marai (el malware utilizado para comprometer y coordinar los dispositivos). Como comentábamos en un artículo anterior, estas botnets siguen creciendo de manera exponencial debido a la dejadez tanto de usuarios como de fabricantes. Como estamos viendo por el daño que puede provocar, esta y otras botnets se han convertido en una de las mayores amenazas en Internet, debido a la enorme dificultad para responder a ataques DDoS de estas proporciones.

En el propio blog de DNS de Dyn, se hablaba en un post de hace un par de días de los efectos y peligros de los ataques llevados a cabo por este tipo de botnets, aunque a estas horas no se conoce si el ataque ha tenido algo que ver con el post a modo de "show-off".

Durante las próximas horas se esperan nuevos datos sobre el ataque.

Fuente Dyn