- Detalles

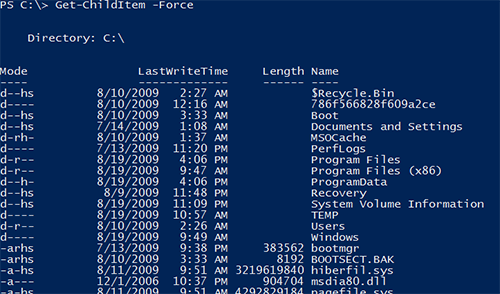

Cada vez es mayor la cantidad de información que tenemos online y uno de esos destinos por excelencia es Sharepoint Online, vamos a ver como podemos, a través de Powershell, y de manera sencilla subir datos de manera masiva a nuestros sites sin depender de terceros elementos.

- Detalles

La gestión de Active Directory es un asunto delicado y en el que los administradores tenemos que, por el propio impacto sobre el negocio, tener una especial atención y cuidado a la hora de realizar cualquier tarea. Aún y así es posible que en alguna ocasión ocurra un accidente y tengamos que deshacer acciones en el menor tiempo posible, para ello hoy vamos a ver cómo podemos recuperar objetos borrados en Active Directory.

- Detalles

Después de ver en al cybertruco previo en esta serie sobre la gestión de Active Directory con Powershell como podíamos gestionar tanto los usuarios como los ordenadores dentro de nuestra red, vamos a abordar ahora la gestión de los grupos y la membresía de estos objetos a los mismos.

- Detalles

La gestión diaria de usuarios y ordenadores en Active Directory es la tarea más básica pero a la vez la más esencial que podemos realizar en este entorno. Vamos a ver como con Powershell podemos realizar todas estas tareas de una manera más rápida y eficiente en nuestro dia a dia.

- Detalles

Normalmente lo correcto es quitar a un servidor de su función de DC a través de dcpromo, pero en ciertos escenarios esto puede no ser posible (que el servidor sea inutilizable, que el proceso de dcpromo no se pueda completar correctamente...). En estos casos tenemos una manera alternativa de realizar la misma tarea con stdutil.

- Detalles

A la hora de utilizar un mayor grado de seguridad en las cuentas el trabajo desde los clientes al usar esas cuentas también se complica un poco y a veces puede ser un poco frustrante. Hoy vamos a ver cómo podemos conectar a servicios como Exchange Online y al Security & Compliance Center a través de powershell utilizando como decíamos usuarios con múltiple factor de autenticación habilitado.

- Detalles

El crecimiento de los data centers es exponencial y Microsoft, enmarcado en uno de sus proyectos de investigación, basa sus esfuerzos en solucionar muchos de los problemas asociados a este crecimiento hundiendo literalmente estos datacenters en el mar. Dentro del proyecto Natick acaba de hundir su segunda “cápsula” cargadita con 12 racks y 864 servidores cerca de las costas de Escocia.

- Detalles

En Powershell disponemos de diversas maneras de pasar datos entre un cmdlet que genera los mismos y otro que los recibe a través de un pipeline (tubería). En gran parte de las ocasiones deberemos buscar aquella que funcione en un caso determinado investigando de manera metódica que puede estar fallando en un comando determinado. En este post vamos a ver con claros ejemplos esas opciones.

- Detalles

Intel ha anunciado recientemente dos nuevas tecnologías de seguridad basadas en hardware en todos sus nuevos procesadores que además permitirán mejorar la eficiencia de la detección de amenazas sin comprometer el rendimiento del sistema, aspecto que actualmente representa uno de los principales problemas de estas rutinas.

- Detalles

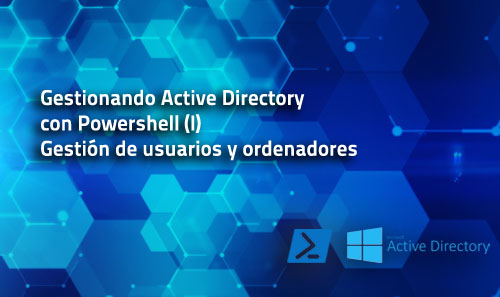

Una situación recurrente es encontrarnos con falta de espacio en disco, con Powershell podemos rápidamente localizar aquellos archivos más grandes, filtrando la búsqueda con los criterios que deseemos y solucionar el problema rápidamente sin tener que buscar o instalar soluciones de terceros para localizar estos archivos.