- Detalles

Dropbox, Microsoft Skydrive, Apple iCloud.. en un mercado con tantas alternativas entra en escena un potentísimo actor, Google Drive. El gigante de Mountain View ha lanzado hoy (aunque a estas horas aún no está disponible para todos los usuarios) su solución de almacenamiento en la nube, con un modelo similar a la competencia, 5GB gratuitos y hasta 16TB de pago.

- Detalles

Siguiendo el nuevo ritmo de actualizaciones, la nueva versión del navegador de Mozilla, Firefox 12 ya está disponible. Esta nueva versión aparte de múltiples mejoras internas y de la corrección de ciertos fallos incluye una importante novedad (en la versión de Windows) en el sistema de actualizaciones para acercar el producto al objetivo de permitir actualizaciones automáticas del mismo sin intervención del usuario.

- Detalles

Microsoft SkyDrive, ha lanzado finalmente el esperado cliente para su servicio para Windows, Mac, Windows Phone y Ipad/Ipod. Para los que no conozcáis el servicio, solo decir que ofrece 25 gigas gratuitamente en el potentísimo entorno cloud de Microsoft Azure, un motivo que por si solo es mas que suficiente para atraer a muchos usuarios de otros servicios similares como Dropbox.

- Detalles

Irán está siendo en estos momentos víctima de un nuevo cyberataque a sus infraestructuras críticas. Las últimas informaciones de la BBC, indican que el objetivo de estos ataques son seis refinerías de petróleo en la isla de Khark que serían las encargadas de procesar el 90% de las exportaciones de crudo del país. Estas instalaciones han sido aisladas de internet inmediatamente para evitar males mayores.

- Detalles

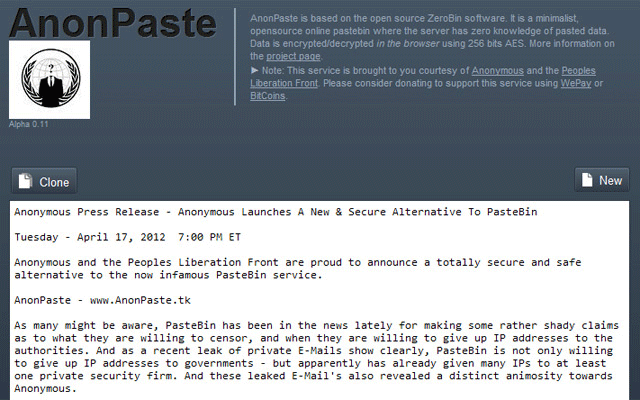

Pastebin lleva años siendo una de las opciones favoritas para difundir textos de manera rápida y "anónima", en este servicio hemos podido leer todo tipo de información proveniente de la scene y que gracias a la facilidad de uso del sistema rápidamente se difundía a nivel mundial. El problema con el uso de Pastebin aparece a raíz de las presiones que todo tipo de plataformas están recibiendo por parte de las autoridades para que revelen datos sobre los usuarios que utilizan su sistema. Como alternativa y ante este peligro de revelación indiscriminada de datos, nace Anonpaste.

- Detalles

Stuxnet es uno de los gusanos más sofisticados jamás creados y fue utilizado en su día para sabotear sistemas SCADA en complejos nucleares iraníes. Siempre se ha considerado que este gusano, dada su altísima complejidad, había sido creado por un gobierno, y al parecer estas sospechas no andaban mal encaminadas ya que un informe de ISSSource confirma que fue un agente doble trabajando para Israel el que introdujo el gusano en las instalaciones de Natanz.

- Detalles

Cuando todo el mundo se preguntaba el porqué de la inacción de Apple respecto a la masiva infección de sus sistemas por el malware Flashback, y cuando varias firmas de seguridad ya habían lanzado sus propias soluciones para limpiar Flashback, Apple ha lanzado una nueva actualización de Java, que además de sobreescribir la versión vulnerable está diseñada para eliminar las versiones más comunes (aunque no todas) del malware.

- Detalles

Puntualmente en el día de ayer, Microsoft lanzó un nuevo pack de actualizaciones para sus productos para corregir las vulnerabilidades detectadas recientemente. Esta vez son un total de seis boletines que corrigen once vulnerabilidades cuatro de ellas críticas, una de los cuales se ha detectado que está siendo atacado en versiones no parcheadas. A su vez Adobe también ha lanzado actualizaciones para su Adobe Reader.

- Detalles

Apple lanzará en las próximas horas una actualización para detectar y eliminar una de las mayores amenazas conocidas hasta la fecha para sus sistemas, el exploit Flashback que se calcula que ya ha infectado más de medio millón de máquinas. A este desarrollo a contrareloj se suman una serie de recomendaciones que Apple ha lanzado a través de su web.

- Detalles

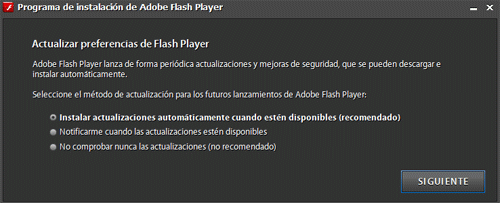

Lamentablemente y como ya es costumbre Adobe Flash Player acaba de recibir una nueva actualización debido a un nuevo par de vulnerabilidades críticas encontrad. Esta es la actualización número ... (hemos perdido la cuenta), el punto positivo de esta última actualización es que el instalador por fin incluye la opción de instalar automaticamente las actualizaciones disponibles. Un gran paso adelante de Adobe tanto para reforzar la seguridad de su producto como para hacer más facil la vida de sus usuarios.